Cybersecurity & IT-Sicherheitsrecht: Rechtsanwalt für Cybersicherheits-Compliance & Cyberangriffe

IT-Sicherheitsgesetz, NIS2, CRA, BSIG

Rechtsanwalt für IT-Sicherheit: Jens Ferner ist Fachanwalt für Strafrecht und Fachanwalt für IT-Recht mit Schwerpunkt Cybercrime, IT-Sicherheitsrecht und digitale Forensik. Er berät Unternehmen bei Cybersicherheits-Compliance nach NIS2, BSIG, CRA und DSGVO und begleitet sie in Krisen nach Cyberangriffen, Datenlecks und Sicherheitsvorfällen. Dabei verbindet er praktische Erfahrung mit Ransomware-Fällen und staatlichem Hacking mit technischer Expertise als früherer Softwareentwickler und Unix-Systemadministrator.

Wenn Ihr Unternehmen von einem Cyberangriff, einem Datenleck oder aufsichtsrechtlichen Verfahren betroffen ist, erhalten Sie eine klare rechtliche Einordnung der Risiken und konkrete Handlungsschritte – von der ersten Krisenlage bis zur langfristigen Compliance.

- Expertise: Fachanwalt für Strafrecht und IT-Recht sowie zertifizierter Experte in Krisenkommunikation und Cybersecurity (SRH)

- Beratung und Verteidigung bei Sicherheitsvorfällen, Meldeverstößen und Mängeln nach BSIG und NIS2

- Vertragsgestaltung zu IT-Sicherheit, PenTests, Software- und Hardwarekomponenten (u.a. Halbleiter, vernetzte Produkte)

- Beratung zu Geheimnisschutz und Wirtschaftsspionage sowie interner Umgang mit Cybercrime im Unternehmen

- Beratung zum Umgang mit DSGVO-Bußgeld und Datenlecks für Unternehmen

- Forensische Begleitung und Aufbereitung digitaler Beweismittel gegenüber Ermittlungsbehörden und Aufsichtsbehörden

Anwaltskanzlei Ferner Alsdorf: Kontakt zu Rechtsanwalt Ferner

- Spezialisierung: Wir übernehmen ausschließlich Strafverteidigungen und sind für Unternehmen im (Wirtschafts‑)Strafrecht, Softwarerecht und Cybersicherheitsrecht beratend tätig. Wir übernehmen keine Zivilprozesse und keine Opfer von Straftaten.

- Fachlich hochqualifiziert: Alle unsere Strafverteidiger sind Fachanwälte für Strafrecht; RA JF ist zudem Fachanwalt für IT-Recht mit fortlaufenden Publikationen.

- Kontakt per Telefon indem Sie einen Rückruf buchen oder Mail an kontakt@ferner-alsdorf.de – Termine nur nach Vereinbarung und kein Kontakt per SMS!

Ihre Gegner – meine Mandanten

Rechtsanwälte an Schreibtischen in Anzügen gibt es zur Genüge, ich biete etwas anderes, denn seit über einem Jahrzehnt arbeite ich an beiden Fronten: als Verteidiger von Hackern und als Berater von Unternehmen, die Ziel von Cyberangriffen geworden sind. Vom individuellen Cyber-Erpresser bis zur international agierenden Ransomware-Gruppe kenne ich die typischen Angriffsmuster, Verhandlungsstrategien und Fehler in der Krisenkommunikation. Diese Perspektive fließt in jede Beratung zu Cyberabwehr, Incident Response und rechtlicher Absicherung ein.

Anwaltskanzlei Ferner Alsdorf: Kontakt zu Rechtsanwalt Ferner

- Spezialisierung: Wir übernehmen ausschließlich Strafverteidigungen und sind für Unternehmen im (Wirtschafts‑)Strafrecht, Softwarerecht und Cybersicherheitsrecht beratend tätig. Wir übernehmen keine Zivilprozesse und keine Opfer von Straftaten.

- Fachlich hochqualifiziert: Alle unsere Strafverteidiger sind Fachanwälte für Strafrecht; RA JF ist zudem Fachanwalt für IT-Recht mit fortlaufenden Publikationen.

- Kontakt per Telefon indem Sie einen Rückruf buchen oder Mail an kontakt@ferner-alsdorf.de – Termine nur nach Vereinbarung und kein Kontakt per SMS!

IT-Sicherheitsrecht (Cybersecurity)

Im deutschen IT-Sicherheitsrecht bilden heute das BSI-Gesetz in seiner aktuellen Fassung, die NIS2-Umsetzung und das IT-Sicherheitsgesetz 2.0 den Kern der gesetzlichen Anforderungen an Cybersicherheit. Hinzu kommen sektorspezifische Regelungen wie DORA im Finanzsektor, der Cyber Resilience Act (CRA) für Produkte sowie die Vorgaben der DSGVO und des TTDSG zum Schutz personenbezogener Daten.

Unternehmen müssen je nach Einordnung als kritische oder wichtige Einrichtung, digitaler Dienst oder „sonstiger“ Telemediendienst abgestufte Sicherheitsmaßnahmen, Meldepflichten und Nachweispflichten erfüllen. In der Beratung geht es daher um die konkrete Übersetzung dieser Vorgaben in tragfähige Prozesse, Verträge und Reaktionspläne – und um die Verteidigung, wenn Aufsichtsbehörden oder Ermittlungsbehörden bereits aktiv sind.

Zur NIS-Richtlinie ist festzuhalten, dass IT-Sicherheit auch auf europäischer Ebene ein Thema mit hervorgehobener Bedeutung ist. Hier soll vornehmlich durch die “Richtlinie zur Netz- und Informationssicherheit” (“NIS-Richtlinie”) ein europaweit einheitlicher Standard geschaffen werden. Nachdem dieses Vorhaben über Jahre hinweg vor sich hindümpelte kam dann im Jahr 2016 der Durchbruch. Allerdings hatte der deutsche Gesetzgeber hier schon vorbereitend das IT-Sicherheitsgesetz erlassen, das bereits Teile der NIS-Richtlinie umgesetzt hatte.

In Deutschland besteht im Ergebnis im Bereich der Cybersicherheit („Cybersecurity“) ein abgestuftes Sicherheitskonzept, das unterschiedliche Rahmenbedingungen je nach Dienst vorsieht. Es gibt so unterschiedliche Dienste, die teilweise ausdrücklich vorgesehen sind, aber auch sich als faktisches Ergebnis darstellen und für die dann jeweils eigene Sicherheitsstufen existieren. Inzwischen steht die NIS2-Richtlinie kurz vor der Verabschiedung.

Erfahrung im IT-Recht

Aus dem klassischen IT-Recht kommend, hat RA JF mehr als 100 echte IT-Prozesse vor Gericht geführt – sich aber schnell auf das Softwarerecht spezialisiert. Heute werden ausschließlich Beratungen angeboten im Feld rund um Software, IT-Sicherheit und Robotik. Eine Besonderheit ist dabei unsere strategische Beratung im Umgang mit Streitfällen, die konsequent auf Vermeidung gerichtlicher Streitigkeiten sowie den Umgang mit Bußgeldern und eigener Haftung ausgerichtet ist. Über die Jahre dazugekommen ist die Beratung im Umgang mit Cyberkriminalität, wobei wir in diesem Bereich keinerlei Verbraucher vertreten und uns auf die professionellen Belange von Unternehmen konzentrieren.

Zu unseren Mandanten gehören damit auch nur noch ausgewählte Unternehmen, die sehr spezialisierten Bedarf haben. Entsprechend haben wir zwar nur noch sehr wenige, aber dafür zeitintensive Mandate mit erheblicher persönlicher Betreuung und werden „unter dem Radar“ klassischer größerer Kanzleien weiterempfohlen. Naturgemäß kommt ein fester Mandantenstamm aus dem Bereich der Softwareentwicklung und CAD.

Erste Hilfe zum Thema Cyberangriff

Hacking im Blog

- Hackangriff bzw. Cyberangriff – Was tun?

- Datenleck: Herausforderungen für Unternehmen

- NIS2-Umsetzung in Deutschland 2026

- Fake News als Gefahr für Unternehmen

- IT-Forensik aus Sicht des Managements

- IT-Sicherheit im Arbeitsrecht

- Wie schütze ich mich vor einem Hackangriff?

- Was ist ein sicheres Passwort?

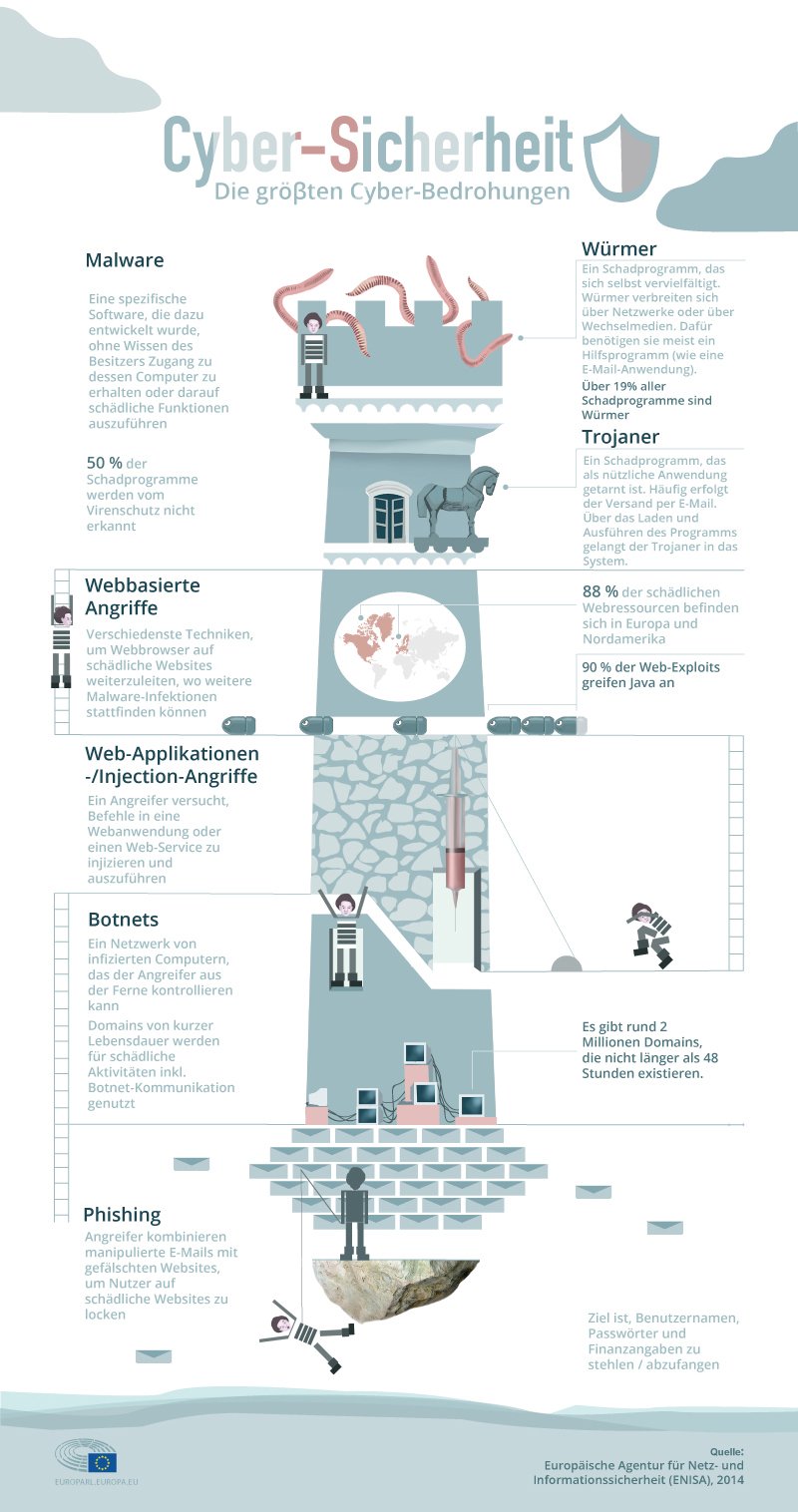

- Phishing-Seiten-Installation am Beispiel ZPhisher

- Bin ich von einem Hackangriff betroffen?

- Glossar zum Cybercrime mit klassischen Angriffsszenarien

- Strafbarkeit der Suche nach Sicherheitslücken

- Business-Continuity-Management

- Unser Hacker-Guide: Russland, Iran, Nordkorea und China

- Unser Ransomware-Guide:

Rechtsanwalt Jens Ferner: Cybersecurity

Als Fachanwalt für Informationstechnologierecht fokussiert auf den Bereich IT-Sicherheit, IT-Strafrecht & Cybercrime. Geboten wird eine umfassende juristische Expertise im Bereich IT-Recht, IT-Sicherheit, Cybercrime & Datenschutzrecht als auch eine umfangreiche technische Erfahrung als Programmierer, Linux-Systemadministrator & Sicherheitsberater inkl. Wissen in den Bereichen Netzwerksicherheit, IT-Forensik & IT-Risikomanagement.

Cybersecurity: Abgestuftes gesetzliches Sicherheitskonzept

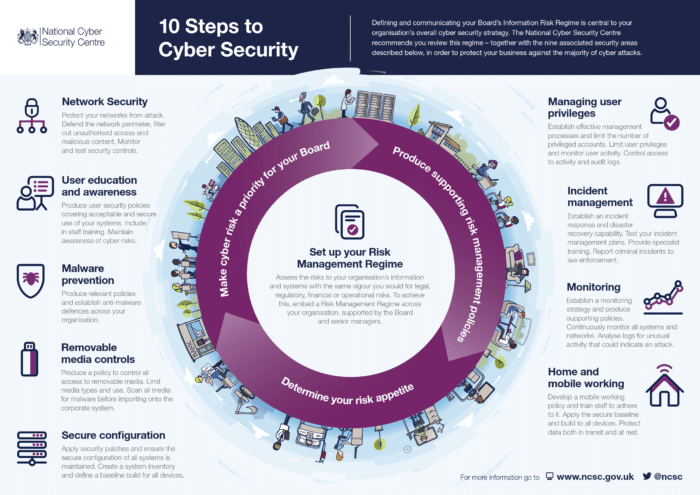

Im Konzept des IT-Sicherheitsrechts gibt es in Deutschland verschiedene Stufen:

- Kritische Dienste (KRITIS), die in der Richtlinie als „wesentliche Dienste“ beschrieben sind;

- digitale Dienste, hierzu gehören Online-Marktplätze, Online-Suchmaschinen und Cloud-Computing-Dienste, wobei es aber Ausnahmen für Kleinstunternehmer gibt;

- Telemedien allgemein, für die im Telemediengesetz seit dem IT-Sicherheitsgesetz allgemeine Sicherheitsvorgaben gemacht werden.

Rechtsanwalt für IT-Sicherheit: Anwalt Jens Ferner, Fachanwalt für Informationstechnologierecht, ist im Bereich der IT-Sicherheit als Verteidiger und Dozent tätig und ergänzt damit inhaltlich seine Tätigkeit im Bereich Cybercrime, Softwarerecht und IT-Arbeitsrecht. Rund um Haftung, Strafbarkeiten und die rechtliche Absicherung unterstützt Strafverteidiger und Fachanwalt für IT-Recht Jens Ferner Unternehmen.

Das IT-Sicherheitsrecht ist der viele Jahre verkannte Brennpunkt der Digitalisierung – Fachanwalt für IT-Recht Jens Ferner ist hier seit Jahrzehnten tätig. Früher als Softwareentwickler, der andere Programmierer in sicherer Programmierung schulte – heute als Anwalt für IT-Sicherheitsrecht. Im Jahr 2023 wurde durch RA JF eine Fortbildung zur IT-Sicherheit bei der Fernuni-Hagen durchlaufen.

Während KRITIS eine vorbeugende Pflicht zu Sicherheitsmaßnahmen trifft müssen digitale Dienste eher im Nachhinein agieren und sind grundsätzlich zu verschärfter Wahrung der Sicherheit angehalten und zum Einrichten von Konzepten für Notfälle, während auf schwächster Stufe allgemein Telemedien angehalten sind, gängige Sicherheitsstandards einzuhalten.

Cyberrisiken: Cybercrime & IT-Sicherheit

Als Fachanwalt für IT-Recht und Strafrecht bin ich spezialisiert auf Cybercrime, Cybersicherheit und digitale Forensik. Ich berate IT-Unternehmen, verteidige Hacker, analysiere rechtliche Entwicklungen und halte Fachvorträge zu den drängenden Fragen der digitalen Strafverfolgung. Meine Expertise reicht von klassischer IT-Sicherheitsberatung – von Ransomware-Angriffen bis zur NIS2-Compliance – bis hin zur juristischen Aufarbeitung von Sicherheitsvorfällen, Geheimnisschutz und e-Evidence. Dabei begleite ich Unternehmen durch die rechtlichen Herausforderungen der Cyberabwehr und Litigation.

Ich spreche heute lieber ganzheitlich von Cyberrisiken, denn die digitale Bedrohung entwickelt sich weiter: Cyberwar, Desinformation und die zunehmende Verbindung zwischen Cyberkriminalität und geopolitischen Konflikten beeinflussen nicht nur Strafrecht und IT-Sicherheit, sondern auch das Medienrecht. Diese Schnittstellen sind mein klarer Fokus – mit Blick auf die faktischen wie rechtlichen Konsequenzen globaler Cyber-Angriffe und der Manipulation digitaler Räume.

- Schulungen für Anwälte: IT-Forensik & digitale Beweismittel

- Beratung für Unternehmen: IT-Sicherheitsrecht, Cyberabwehr, Compliance

- Forschung & Publikationen: Cybercrime, Cyberwar, digitale Desinformation

CyberRisiken: Gesetzliche Grundlagen der IT-Sicherheit in Deutschland

Unternehmen stehen heute in einem dicht regulierten Umfeld: BSIG mit IT-Sicherheitsgesetz 2.0, NIS2-Umsetzung, DORA, Cyber Resilience Act (CRA), DSGVO, TTDSG und das reformierte Produkthaftungsrecht setzen den Rahmen für Cybersicherheit und IT-Risiken. Entscheidend ist nicht die bloße Kenntnis der Normen, sondern ihre Übersetzung in belastbare Strukturen, Verträge und Reaktionspläne (dazu auch von mir auf LinkedIn).

- BSI-Gesetz / IT-Sicherheitsgesetz 2.0: Kern der gesetzlichen IT-Sicherheit in Deutschland; legt Pflichten für kritische und wichtige Einrichtungen fest, von Risikoanalyse über Mindeststandards bis zu Meldepflichten bei Sicherheitsvorfällen.

- NIS2-Umsetzung: Weitet den Kreis betroffener Unternehmen deutlich aus und verschärft Haftungs- und Organisationspflichten des Managements, inklusive Vorgaben zur Sicherheitsorganisation und Incident Response.

- DORA: Spezielle Cybersicherheits- und Resilienzanforderungen für den Finanzsektor, inklusive Tests, Meldewegen und strenger Anforderungen an Dienstleister.

- Cyber Resilience Act (CRA): Sicherheits-By-Design- und Updatepflichten für Software und vernetzte Produkte; Verstöße können zu Produktrisiken, Marktverboten und Haftungsfällen führen.

- DSGVO / TTDSG: Technische und organisatorische Maßnahmen nach Art. 25, 32 DSGVO sowie § 19 TDDDG; Datenlecks und unsichere Systeme führen zu Bußgeldern und Schadensersatzansprüchen.

- Produktsicherheits- und Produkthaftungsrecht: Vernetzte Produkte und Software werden haftungsrechtlich wie klassische Produkte behandelt; Sicherheitsmängel können zu verschuldensunabhängiger Haftung führen.

Für die praktische Umsetzung orientieren sich viele Unternehmen an BSI-IT-Grundschutz und ISO-2700x-Standards, die ein strukturiertes Informationssicherheits-Managementsystem (ISMS) vorgeben. In Beratung und Verteidigung werden diese Standards genutzt, um das erreichte Schutzniveau gegenüber Aufsichtsbehörden, Gerichten und Versicherern nachvollziehbar darzustellen.

Staatliche Hacker im Überblick

Wir beschäftigen uns mit Cyberrisks – dazu gehört auch das Thema Cyberwar, wozu zahlreiche Informationen auf unserer Seite finden. Insbesondere bieten wir eine Artikelserie zum staatlichen Hacking: Zu den bedeutsamsten internationalen Akteuren gehören vor allem staatliche Akteure aus Russland, China und Iran. Diese Länder setzen verschiedene Taktiken ein, um ihre geopolitischen Interessen zu fördern und die Stabilität der europäischen Demokratien zu untergraben. Die Aktivitäten in diesem Bereich zumindest im Grundsatz zu verstehen ist eine wichtige Grundlage um Zugang zur Cyberspionage oder auch der Notwendigkeit von Cyber-Diplomatie zu erhalten!

Neben den im Folgenden benannten Hauptakteuren gibt es auch andere Länder und nichtstaatliche Akteure, die versuchen, Wahlen in Europa zu beeinflussen. Dazu gehören beispielsweise Gruppen, die im Auftrag von Regierungen oder aus eigenem Interesse handeln, um bestimmte politische Agenden voranzutreiben. Diese Akteure nutzen eine Vielzahl von Methoden, darunter Cyberangriffe, Desinformation, wirtschaftlichen Druck und diplomatische Manöver, um ihre Ziele zu erreichen. Die Europäische Union und ihre Mitgliedstaaten stehen vor der Herausforderung, diese Bedrohungen zu erkennen und abzuwehren, um die Integrität ihrer demokratischen Prozesse zu schützen. Losgelöst zu dieser Thematik gibt es inzwischen bei uns auch einen Beitrag zu den Cyberfähigkeiten Israels.

Russland

Russland ist bekannt für seine umfangreichen Desinformationskampagnen und Cyberangriffe, die darauf abzielen, das Vertrauen in demokratische Prozesse zu schwächen. Zu den bekanntesten Beispielen gehört die Beeinflussung der US-Wahlen 2016 sowie die Versuche, die Brexit-Abstimmung zu beeinflussen. Russische Akteure nutzen häufig Social-Media-Plattformen, um falsche Informationen zu verbreiten und gesellschaftliche Spaltungen zu vertiefen.

China

China setzt zunehmend auf Cyberangriffe und Desinformationskampagnen, um seinen Einfluss in Europa auszubauen. Chinesische Hackergruppen sind dafür bekannt, Wirtschaftsspionage zu betreiben und sensible Informationen zu stehlen, die dann genutzt werden können, um politische Entscheidungen zu beeinflussen. Zudem versucht China, durch die Verbreitung von pro-chinesischen Narrativen in den Medien die öffentliche Meinung in Europa zu manipulieren.

Iran

Iranische Akteure nutzen ebenfalls Desinformationskampagnen und Cyberangriffe, um ihre geopolitischen Ziele zu verfolgen. Diese Kampagnen zielen oft darauf ab, die Politik der USA und ihrer Verbündeten in Europa zu destabilisieren. Iranische Hackergruppen greifen dabei auf ähnliche Techniken zurück wie ihre russischen und chinesischen Gegenstücke.

Nordkorea

Nordkorea ist ein weiterer internationaler Akteur, der versucht, durch Cyberaktivitäten Einfluss auf Wahlen und politische Prozesse weltweit zu nehmen, einschließlich in Europa. Während Nordkorea im Vergleich zu Russland, China und Iran weniger im Fokus steht, gibt es dennoch bedeutende Aktivitäten, die von nordkoreanischen Akteuren ausgehen. Nordkorea nutzt auch Desinformation, um seine geopolitischen Ziele zu fördern und politische Unruhen zu schüren. Während es weniger dokumentierte Fälle von direkter Wahlbeeinflussung durch Nordkorea gibt, nutzt das Regime dennoch Cyberoperationen, um politischen Druck auszuüben und seine Interessen zu wahren, etwa durch Veröffentlichung von kompromittierenden Informationen über politische Kandidaten oder die Verbreitung von Propaganda.

Schutz von Betriebsgeheimnissen und Daten

Drei Bereiche sind heute miteinander verzahnt, bei denen wir situativ helfen können: Der Schutz von Betriebsgeheimnissen, der Vorwurf des Verrats von betrieblichen Geheimnissen und der juristische Umgang mit Datenlecks. In diese Bereiche spielt jeweils auch die Cybersicherheit mit hinein und wir helfen in allen Bereichen:

Die Grundlage für den Geheimnisschutz bildet die sogenannte „Know-How-Richtlinie“, mit welcher der Geheimnisschutz in Europa vereinheitlicht wurde. In Deutschland existiert seitdem das Gesetz zum Schutz von Geschäftsgeheimnissen (GeschGehG, Geschäftsgeheimnisschutzgesetz) – und damit eine Definition, wann etwas ein Geschäftsgeheimnis ist. Weiterhin gibt es eine Vielzahl von Schutzrechten, die es zu sichern und durchzusetzen gilt – wir bieten dabei eine echte Besonderheit: Wir unterstützen Ihre Zivilprozessrechtler durch inhaltlich überzeugende Arbeit im parallel laufenden Strafprozess (Strafanzeige & Nebenklage).

Damit ein Geschäftsgeheimnis vorliegt, muss zum einen eine Information mit wirtschaftlichem Wert vorhanden sein, die eben nicht allgemein bekannt ist; darüber hinaus muss nicht nur ein berechtigtes Interesse an der Geheimhaltung bestehen, sondern es müssen besondere Geheimhaltungsmaßnahmen getroffen worden sein. Nicht nur, dass die Geheimhaltungsmaßnahmen dabei rechtlichen Anforderungen unterliegen – auch das berechtigte Interesse unterliegt juristischer Prüfung.

Schutz von technologien und geheimnissen

Geschäftsgeheimnisschutz: Goldreserven Ihres Betriebs

Der Geschäftsgeheimnisschutz wurde durch das Geschäftsgeheimnisschutzgesetz stark erweitert, verlangt von Betrieben aber auch aktiv tätig zu werden, um die eigenen Daten zu sichern.

Lassen Sie sich im Geschäftsgeheimnisschutz beraten: Es gibt mehrere Bereiche, in denen man vorbereitend tätig sein muss, wenn man sich hinterher auf den Schutz der Informationen berufen möchte.

Denn gleich, was Sie tun: Im Streitfall prüft ein Gericht hinterher, ob die Voraussetzungen eines Schutzes vorliegen. Unsere Spezialisierung bietet Ihnen dabei die ganzheitliche Beratung, die Sie benötigen: Zum einen spielen technische und organisatorische Maßnahmen beim Schutz eine Rolle, die zugleich im Rahmen der DSGVO relevant sein können – hinzutreten arbeitsrechtliche Schutzmaßnahmen, wie IT-Betriebsvereinbarungen, arbeitsvertragliche Klauseln und Wettbewerbsverbote sowie Fragen zulässiger Vertragsstrafen. Die Schnittstellen aus Arbeitsrecht und Datenschutzrecht werden durch einen Fachanwalt für IT-Recht ideal abgebildet.

Auch wollen selbst entwickelte Produkte, etwa Software oder technologische Neu-Entwicklungen, geschützt werden, bevor Konkurrenten billig kopieren.

Im Blog zur IT-Sicherheit

- KI und Cybersicherheit

Im Frühjahr 2026 hat sich im Verhältnis von Künstlicher Intelligenz und IT-Sicherheit etwas verschoben, das über den üblichen Takt technischer Innovation hinausgeht. Anthropic stellte mit „Claude Mythos Preview“ ein Modell vor, das in OpenBSD eine 27 Jahre alte Schwachstelle aufspürte, in FFmpeg eine seit 16 Jahren schlummernde Lücke fand und insgesamt Tausende Schwachstellen in Betriebssystemen…

Im Frühjahr 2026 hat sich im Verhältnis von Künstlicher Intelligenz und IT-Sicherheit etwas verschoben, das über den üblichen Takt technischer Innovation hinausgeht. Anthropic stellte mit „Claude Mythos Preview“ ein Modell vor, das in OpenBSD eine 27 Jahre alte Schwachstelle aufspürte, in FFmpeg eine seit 16 Jahren schlummernde Lücke fand und insgesamt Tausende Schwachstellen in Betriebssystemen… - Cyber Resilience Act als Ende der analogen Fabrik

Wer eine Maschine baut, denkt an Stahl, Hydraulik und Steuerungslogik. Dass er künftig auch an Firewalls, Schwachstellenscans und automatische Sicherheitsupdates denken muss, markiert einen Epochenwechsel im europäischen Produktsicherheitsrecht. Der Cyber Resilience Act der Europäischen Union verlangt von Herstellern vernetzter Produkte, was ihnen bislang weitgehend fremd war: lebenslange digitale Verantwortung für das, was sie auf den…

Wer eine Maschine baut, denkt an Stahl, Hydraulik und Steuerungslogik. Dass er künftig auch an Firewalls, Schwachstellenscans und automatische Sicherheitsupdates denken muss, markiert einen Epochenwechsel im europäischen Produktsicherheitsrecht. Der Cyber Resilience Act der Europäischen Union verlangt von Herstellern vernetzter Produkte, was ihnen bislang weitgehend fremd war: lebenslange digitale Verantwortung für das, was sie auf den… - Autoritarian-Stack-Recherche: Technologie der Machtverschiebung

Das Projekt „The Authoritarian Stack“ ist eine interaktive, recherchierte Kartografie der Machtverflechtungen zwischen US-Tech-Milliardären, ihren Unternehmen, Venture-Capital-Fonds, Think-Tanks und staatlichen Stellen. Es macht sichtbar, wie sich rund um Cloud-Infrastrukturen, KI, Überwachungstechnologien, Rüstung und Weltraumprojekte ein zusammenhängendes technopolitisches System herausgebildet hat, in dem private Plattformakteure immer tiefer in klassische Staatsfunktionen hineinwachsen. Auf der Website lassen sich…

Das Projekt „The Authoritarian Stack“ ist eine interaktive, recherchierte Kartografie der Machtverflechtungen zwischen US-Tech-Milliardären, ihren Unternehmen, Venture-Capital-Fonds, Think-Tanks und staatlichen Stellen. Es macht sichtbar, wie sich rund um Cloud-Infrastrukturen, KI, Überwachungstechnologien, Rüstung und Weltraumprojekte ein zusammenhängendes technopolitisches System herausgebildet hat, in dem private Plattformakteure immer tiefer in klassische Staatsfunktionen hineinwachsen. Auf der Website lassen sich… - Ermittler und neue Technologien schaffen dystopische Szenarien

Was Dario Amodei von Anthropic gerade publiziert hat, ist nichts Neues – aber vielleicht rüttelt es wach. Denn wir stehen an einem immer grenzwertigeren Scheideweg – nicht nur in den USA oder Europa, sondern ganz konkret auch hier in Deutschland. Die meisten sind sich immer noch nicht bewusst, was technisch eigentlich möglich ist und schon…

Was Dario Amodei von Anthropic gerade publiziert hat, ist nichts Neues – aber vielleicht rüttelt es wach. Denn wir stehen an einem immer grenzwertigeren Scheideweg – nicht nur in den USA oder Europa, sondern ganz konkret auch hier in Deutschland. Die meisten sind sich immer noch nicht bewusst, was technisch eigentlich möglich ist und schon… - Wirtschaftsspionage und die Wirtschaft: Aufgaben für das Management

Die Wirtschaft steckt mitten in einer digitalen Umbruchphase. Wertvolle Informationen liegen heute nicht mehr in verschlossenen Archiven, sondern in vernetzten Systemen, auf mobilen Endgeräten und in der Cloud. Wer hier Daten verliert, verliert nicht nur Know-how, sondern oft auch Marktposition und Verhandlungsmacht. Wirtschaftsspionage – ob man sie klassisch oder als „eSpionage“ bezeichnet – ist damit…

Die Wirtschaft steckt mitten in einer digitalen Umbruchphase. Wertvolle Informationen liegen heute nicht mehr in verschlossenen Archiven, sondern in vernetzten Systemen, auf mobilen Endgeräten und in der Cloud. Wer hier Daten verliert, verliert nicht nur Know-how, sondern oft auch Marktposition und Verhandlungsmacht. Wirtschaftsspionage – ob man sie klassisch oder als „eSpionage“ bezeichnet – ist damit… - Hackerangriff auf Unternehmen

Hackerangriff auf Unternehmen – was sind die juristischen Probleme? Wenn Unternehmen Opfer eines Hackerangriffs werden, endet das Problem nicht mit der Wiederherstellung der IT-Systeme. Vielmehr beginnt dann erst der juristische Albtraum – ein Geflecht aus zivilrechtlichen, strafrechtlichen und regulatorischen Fragen, das schnell zur existenziellen Bedrohung wird. Aktueller Anlass, um das Thema nicht zu vergessen, ist…

Hackerangriff auf Unternehmen – was sind die juristischen Probleme? Wenn Unternehmen Opfer eines Hackerangriffs werden, endet das Problem nicht mit der Wiederherstellung der IT-Systeme. Vielmehr beginnt dann erst der juristische Albtraum – ein Geflecht aus zivilrechtlichen, strafrechtlichen und regulatorischen Fragen, das schnell zur existenziellen Bedrohung wird. Aktueller Anlass, um das Thema nicht zu vergessen, ist…

Stand: aktualisiert 2026 unter Berücksichtigung der NIS2-Umsetzung, der Reform des Produkthaftungsrechts für Software und KI sowie aktueller BGH- und Aufsichtsrechtsprechung zu Datenlecks und IT-Sicherheitsvorfällen.